Что такое администрирование сети? Администрирование локальных сетей. Десять советов по осуществлению удаленного администрирования рабочих станций Основные функции администрирования сетей

Использование всевозможных технологий удаленного администрирования рабочих станций позволяет существенно сэкономить время и деньги. Ниже приводятся некоторые советы, которые помогут читателям в полной мере использовать возможности инструментов и приемов удаленного администрирования.

№1: Знать характеристики оборудования

Администратору может казаться, что он в совершенстве знаком со всеми характеристиками устройств, установленных на рабочих станциях, – но так ли это на самом деле? Для удаленного управления рабочей станцией на протяжении всего срока существования системы необходимо владеть полной информацией по наиболее важным пунктам. Прежде всего, стоит подумать вот о чем:

У всех ли компьютеров есть порты USB 2.0?

У всех ли компьютеров есть приводы DVD или CD? Пишущие ли они?

Какой порядок загрузки задан и как его изменить?

Как компьютеры соединены с главным операционным отделом?

Зная ответы на эти вопросы, в большинстве случаев заниматься удаленным администрированием рабочих станций будет гораздо легче.

№2: Понимать, какие брандмауэры установлены на компьютерах клиентов и как они настроены

Если на компьютерах клиентов установлены брандмауэры, важно знать, какие задачи они позволяют выполнять, а какие нет. Необходимо выяснить, какие пользователи и в каких системах могут выполнять любые задачи и как при необходимости отменить существующие правила. Хороший способ понять, как настроен брандмауэр, – попытаться получить важный файл или обновление с помощью механизма автоматического обновления или из другого необычного источника. Механизм «включения – отключения» может казаться очень простым, но все ли системы получат обновление без проблем?

№3: Знать свою сеть

Во многих крупных предприятиях для удаленных компьютеров создают правила, которые управляют всеми процессами – от ограничения объемов трафика для каждого сайта и определения параметров трафика, который может быть получен от удаленного сайта, до ограничения доступа к удаленному сайту компьютеров с определенными MAC-адресами. Поскольку удаленное управление рабочими станциями связано с выполнением целого ряда задач, необходимо выстроить свою стратегию таким образом, чтобы использовать лишь разрешенные виды трафика. Важно знать, как изменить параметры разрешенного трафика, если это возможно.

№4: Помнить ряд команд для командной строки, позволяющих сэкономить время

Тем, кто имеет дело с сетями низкой пропускной способности, имеет смысл запомнить ряд команд для командной строки, позволяющих выполнять основные задачи администрирования, – это дает возможность существенно сэкономить время. Для систем Windows XP стоит запомнить следующие команды:

Compmgmt.msc – интегрируемое приложение Computer Management MMC, которое позволяет получить самые разные сведения, в том числе, из Журнала событий, Диспетчера устройств и Служб.

Ipconfig – утилита настройки TCP/IP. Среди наиболее распространенных параметров можно перечислить /release, /renew, /flushdns и /registerdns.

Shutdown.exe – утилита для удаленной перезагрузки или отключения системы. При наличии соответствующих разрешений систему можно перезапустить с удаленного компьютера.

Net Use – эта команда может быть использована для подключения диска, простой аутентификации или прекращения подключения.

№5: Обеспечивать централизацию и стандартизацию

Имеет смысл объединить все элементы инфраструктуры рабочих станций в одном месте, если это возможно. У администратора сети на крупном предприятии совершенно нет времени разбираться в скоплении мелких файловых серверов, разбросанных по всей сети. Необходимо, чтобы удаленные пользователи использовали для хранения файлов центральный ресурс. Таким образом, для удаленных и центральных пользователей все резервные копии данных и последовательные политики безопасного доступа будут едины. Это позволит сократить издержки на управление информационными технологиями и гарантировать единообразное управление администрированием и доступом вне зависимости от местонахождения пользователей.

Заметным исключением является крупный удаленный сайт с большим количеством пользователей, которые в таком случае могут занять удаленный канал соединения между сайтами постоянным трафиком. Если удаленный офис компании насчитывает, допустим, 40 сотрудников, имеет смысл создать локальный файловый сервер и осуществлять резервное копирование данных по сети, если позволяют время и трафик. А вот в небольшой организации, например, в магазине, может насчитываться менее 10 пользователей и лишь несколько компьютеров – в таком случае, необходимо сделать все возможное, чтобы снизить издержки на информационные технологии.

№6: Пользоваться механизмами распространения данных через Интернет

Удаленным компьютерам стоит обеспечить непосредственный выход в Интернет без использования VPN или глобальной сети. Предположим, для операционной системы клиента необходимо загрузить объемный пакет обновлений. Если сразу несколько клиентов нуждаются в загрузке файла объемом, допустим, 300 МБ, сделать это с помощью удаленного соединения невозможно. Некоторые инструменты клиентского администрирования позволяют передавать пакеты для удаленных компьютеров и пользователей ноутбуков, не имеющих в данный момент доступа к центральной сети, через Интернет. Например, приложение iPass обеспечивает самую высокую скорость загрузки через Интернет пакетов от администраторов для удаленных рабочих станций (в том числе, ноутбуков).

№7: Использовать альтернативные способы соединения

В 95% случаев все поставленные задачи позволяет выполнять один и тот же инструмент –для Windows XP, в частности, это Remote Desktop. Но что же делать в тех редких ситуациях, когда Remote Desktop для доступа к системе клиента использовать нельзя? Для таких случаев необходимо подготовить ряд альтернативных инструментов, которые при необходимости могут обеспечить доступ к удаленной системе. Вот несколько примеров таких инструментов:

DameWare – обеспечивает принудительную установку и удаление после выполнения задачи с помощью мандата Windows по соединению TCP/IP.

VNC – не новый, но хороший и надежный удаленный клиент, ориентированный на управлении службами. При необходимости может использоваться для обеспечения альтернативного подключения и запуска службы VNC.

LogMeIn.com – великолепное приложение для соединения через Интернет с компьютером клиента. Работает почти со всеми конфигурациями модулей доступа.

№8: Обеспечивать единство платформы ОС

Чтобы эффективно администрировать удаленные рабочие станции, не тратя на это огромные суммы, совершенно необходимо установить на всех компьютерах одну и ту же платформу. Установка не самой современной платформы (читай – не Vista) того стоит: это позволит последовательно проводить удаленное администрирование и осуществлять техническую поддержку. Если используется еще одна платформа, условия работы группы администраторов рабочих станций существенно изменяются – все задачи приходится выполнять для каждой платформы по отдельности. Здесь же стоит отметить, что использование стандартного оборудования рабочих станций также способствует повышению производительности работы отдела информационных технологий.

№9: Контролировать круг выполняемых задач

Ну ладно, предположим, это не совсем техника администрирования, но при управлении удаленными рабочими станциями необходимо определить, какие задачи администратор выполнять должен, а какие нет. Допустим, организация насчитывает несколько удаленных офисов для небольшого количества удаленных пользователей, которых компания обеспечивает стандартным оборудованием. В набор поставляемого оборудования входят компьютеры или ноутбуки, лазерные принтеры одной модели для всех локальных систем и устройства для подключения рабочих станций к сети и работы с данными, хранящимися на центральных компьютерах. В таком случае рано или поздно удаленные пользователи непременно спросят системного администратора: «А нельзя ли нам получить другой принтер, который можно использовать еще и как сканер и факс?».

Это очень важный вопрос, потому что удаленный пользователь пытается, таким образом, выйти за рамки стандарта, а круг задач службы технической поддержки расширяется: ведь администратор будет отвечать за драйверы для этого устройства. К тому же, единство компьютерной платформы в таком случае будет нарушено. Разумеется, иметь принтер с возможностями сканера и факса – неплохая идея, но сотрудники должны понимать, что обеспечение возможностей, выходящих за рамки стандартных, стоит денег, причем издержки в конечном счете намного превышают стоимость одного многофункционального устройства.

№10: Не обделять удаленных пользователей технической поддержкой

Нельзя допускать, чтобы удаленные пользователи страдали от нехватки внимания со стороны системного администратора. Динамика пользования удаленной рабочей станцией отличается от динамики пользования центральным офисным компьютером. У удаленного пользователя может не быть запасного компьютера на случай неполадок, может не оказаться рядом того, кто готов быстро решить его проблему, зато могут быть клиенты или покупатели, с нетерпением ожидающие, когда ими займутся. Пользователи компьютеров в местных подразделениях, в которых нет собственных ИТ-специалистов, во многом могут полагаться только на самих себя, но системный администратор центрального отдела должен заботиться о том, чтобы они не чувствовали себя заброшенными. Обеспечение качественного технического обслуживания имеет большое значение в организации надежной системы информационных технологий.

В наше время даже для собак придумали удаленное управление .

Возвращаясь к циклу «Конспект Админа», мне хотелось бы рассказать о вариантах запуска исполняемых программ на удаленных компьютерах. Эта статья будет интересна тем, у кого еще нет систем централизованного управления, но уже есть понимание утомительности ручного обхода рабочих станций и серверов. Либо тем, кому решения «под ключ» не интересны ввиду неспортивности.

В качестве того, зачем нужен такой запуск программ, можно привести недавнюю истерию с Петей\Не-Петей, когда все бросились проверять\отключать и загружать обновления. Да и провести инвентаризацию или установить срочный патч таким методом тоже можно.

Когда-то давно я устроился работать в организацию в период эпидемии Kido\Conficker . Наиболее простым способом выяснить, все ли хорошо в ИС компании, была славная утилита от Касперского под названием Kido Killer , которая проверяла наличие вируса и устраняла его. Запускать программу на доброй сотне машин руками было невесело, поэтому пришлось знакомиться с автоматизацией.

Если в операционных системах *nix для удаленного запуска, как правило, используется SSH, то у Windows способов запуска программ и скриптов воистину как песка в пустыне. Я разберу основные варианты, как общеизвестные, так и экзотические. Таких очевидных вещей как telnet-сервер касаться не буду, тем более Microsoft уже убрала его из современных ОС.

Способы старые, временем проверенные

Psexec

Пожалуй, это первое, что приходит на ум, когда идет речь об удаленном запуске программ. Утилита от Марка Руссиновича используется еще со времен Windows NT и до сих пор применяется. Помимо основной функции, можно использовать ее и как Runas, и для запуска программ в пользовательской сессии терминального сервера. Psexec также позволяет задавать ядра процессора, на которых будет запускаться программа, и ее приоритет в системе.

В качестве примера посмотрим, установлено ли обновление, закрывающее нашумевшую уязвимость SMB на списке компьютеров:

psexec @computers.txt /u USER /p PASS cmd.exe /v /c ""systeminfo | find "KB4012212" || echo !computername! >> \\server\share\log.txt"""

В файле computers.txt находится список компьютеров. Для запуска по всему домену можно использовать \\*. В файле \\server\share\log.txt будут появляться имена рабочих станций или серверов без обновления. Если в домене существуют компьютеры с *nix на борту или нет доступа к административному сетевому ресурсу Admin$ ― команда на этой машине не выполнится, но обработка продолжится. Чтобы скрипт не зависал при каждой попытке подключения, можно задать тайм-аут с помощью ключа -n .

Если компьютер выключен ― мы об этом не узнаем. Поэтому лучше предварительно проверять доступность машин или собирать в файле информацию об успешном или неудачном выполнении.

К минусам Psexec можно отнести то, что она из-за своего удобства и популярности часто используется вирусописателями. Поэтому антивирусные системы могут обнаруживать утилиту как опасность вида remote admin.

По умолчанию процесс на удаленной машине выполняется от имени пользователя, запустившего Psexec. При необходимости логин и пароль можно задать явно или же использовать аккаунт SYSTEM.

WMIC

Для управления системами Windows с помощью разных графических утилит часто используется WMI (Windows Management Instrumentation) ― реализация объектно-ориентированного стандарта управления WBEM. В качестве утилиты с графическим интерфейсом для работы с WMI можно использовать wbemtest.exe.

Для работы с WMI из консоли создана wmic.exe . Например, для проверки установленных обновлений вместо жутковатой конструкции из предыдущего примера можно использовать простую команду:

wmic /node:"servername" qfe get hotfixid | find "KB4012212"

Использовать список компьютеров также можно командой /node:"@computers.txt".

Еще при помощи WMI можно запускать программы – синтаксис предельно прост:

wmic /node:"servername" process call create "cmd /c somecommands"

К сожалению, в отличие от Psexec, получить вывод в консоли не получится ― придется выводить результаты команды в файл.

По умолчанию процесс на удаленной машине выполняется от имени пользователя, запустившего wmic. При необходимости логин и пароль можно задать явно.

Групповые политики и скрипты

Если предыдущие варианты не требовали доменной среды, то в этом случае потребуется домен. Поддерживаются скрипты при входе и выходе пользователя из системы, а также при ее включении и выключении. Поскольку каждый администратор Windows сталкивался с ними, я не буду подробно расписывать как ими пользоваться ― лишь напомню, где их искать.

Скрипты, выполняющиеся при старте и завершении системы.

Скрипты, выполняющиеся при входе и выходе пользователя из системы.

Скрипты, настраиваемые в пользовательском разделе, выполняются от имени пользователя, а в разделе компьютера ― под аккаунтом SYSTEM.

Назначенные задания

Довольно интересный способ, заслуживающий право на жизнь. Назначенные задания можно создавать из командной строки при помощи утилиты schtasks.exe , выполнять их, затем удалять. Подробнее с синтаксисом можно ознакомиться в документации , я же разберу пример использования назначенных заданий в доменной среде. Предположим, нам нужно выполнить команду как можно быстрее вне зависимости от того, выключен компьютер или нет. Для этого используются так называемые предпочтения групповых политик (Group Policy Preference).

Искать установку назначенных заданий следует в конфигурации компьютера или пользователя ― «Настройка ― Параметры панели управления ― Назначенные задания».

Создание нового назначенного задания.

Для выполнения команды или скрипта ASAP понадобится создать «Немедленную задачу (Windows 7 и выше)». Если вдруг в инфраструктуре остались машины под управлением Windows XP, то подойдет «Очередное задание (Windows XP)».

Стоит сделать несколько политик с соответствующими WMI-фильтрами или создать два разных назначенных задания в одной политике с нацеливанием ― например, при помощи того же WMI-фильтра. Это поможет избежать конфликтов в разнородной среде со старыми и новыми Windows.

Пример WMI-фильтра для применения политики только на компьютерах с Windows XP:

SELECT * FROM Win32_OperatingSystem WHERE Version LIKE "5.1%" AND ProductType = "1"

В остальном процедура создания назначенного задания тривиальна. Единственное, не забывайте отметить пункт «Применить один раз и не применять повторно», если задача не требует повторного запуска.

Запускаем немедленную задачу только один раз.

При использовании таких назначенных заданий программа запустится, как только компьютер получит обновление групповой политики. Это удобно: не нужно проверять доступность компьютеров в случае Psexec и wmic и заставлять пользователей перезагружать машины, как в случае скриптов групповых политик. При необходимости можно скопировать файл скрипта локально в разделе «Настройка ― Конфигурация Windows ― Файлы».

Назначенные задания позволяют явно задать имя пользователя для запуска программы, в том числе и для SYSTEM.

Через реестр

Модификация реестра на пользовательских машинах ― странный вариант, лишь на случай крайней необходимости. Можно использовать ветки Run или RunOnce. Подробнее о них ― в документации . Сама модификация реестра может проводиться через групповые политики или из командной строки ― например, такой командой:

reg add \\COMPUTER\HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce /v script /t Reg_SZ /d "script.cmd"

В зависимости от ветки реестра, процесс будет выполняться или под пользователем, выполнившим вход в систему, или под аккаунтом SYSTEM.

Есть и другие способы, такие как правка ярлыков в папке «Автозагрузка» или добавление в ярлык к популярной программе && script.cmd , но эти методы уже из серии «можно, но не нужно».

Теперь перейдем к новым инструментам.

Способы новые или куда же без PowerShell

PowerShell, оправдывая свое название, может подключаться к удаленным компьютерам при помощи WMI, RPC и WS-Management (WSMan). Использование последнего метода требует предварительной настройки.

Командлеты, не требующие предварительной настройки, как правило, имеют параметр ComputerName, но не имеют параметра Session. Посмотреть список таких командлетов можно командой:

Get-Command | where { $_.parameters.keys -contains "ComputerName" -and $_.parameters.keys -notcontains "Session"}

Для настройки WSMan в общем случае достаточно выполнить команду Enable-PSRemoting-Force. Она запустит службу удаленного управления WinRM и пропишет исключения в фаерволе ― в принципе, это можно сделать для всего домена при помощи групповых политик. Подробнее настройка описана в документации .

После того как все компьютеры будут готовы принимать запросы, мы сможем подключаться при помощи соответствующих командлетов PowerShell. Для проверки возможности подключения используется командлет Test-WSMan .

Проверка возможности подключения.

Для того чтобы выполнить определенную команду или скрипт, используется командлет Invoke-Command со следующим синтаксисом:

Invoke-Command -ComputerName COMPUTER -ScriptBlock { COMMAND } -credential USERNAME

Где COMPUTER ― имя компьютера, COMMAND ―– имя команды, а USERNAME ― имя пользователя, если оно нужно.

Смотрим содержимое диска С удаленного компьютера.

Если же нам нужно получить полноценную консоль ― не автоматизации ради, а ради управления конкретным компьютером, ― то можно использовать командлет Enter-PSSession.

Работаем в консоли удаленного компьютера.

Напомню, что с помощью можно ограничить доступные подобной сессии командлеты или дать доступ нужным без прав администратора.

Конечно, кроме встроенных средств и небольших утилит, существует множество программ для управления структурой. Помимо взрослых решений, для управления конфигурациями вроде Chef, Ansible и MS SCCM можно использовать и средства мониторинга вроде Zabbix, и даже консоль управления антивирусом Касперского.

В период гетерогенных структур хорошо бы иметь возможность унифицированного управления Windows и Linux. Это можно сделать и с помощью PowerShell, что само по себе достойно отдельной статьи ― стоит такую сделать или уже лишнее?

В начале своей истории все компьютеры были автономными и работали отдельно друг от друга. С увеличением количества машин возникла необходимость в совместной их работе. В частности, это касалось работы пользователей над одним документом. Решением подобной проблемы стало использование глобальных и локальных сетей. Сооружение сетей вызвало необходимость управлять этим процессом, а также выполнять различные задачи. Администрирование сетей взяло на себя эти функции.

Основные функции администрирования сетей

Согласно международным стандартам администрирование сети имеет следующие функции:

- Управление отказами. Сюда входит поиск, правильное определение и устранение всех неполадок и сбоев в работе конкретной сети.

- Управление конфигурацией. Речь идет о конфигурации компонентов системы, включая их локацию, сетевые адреса, сетевых операционных систем и др.

- Учет работы сети. Администрирование вычислительной сети включает в себя регистрацию и последующий контроль над используемыми ресурсами и устройствами сети.

- Управление производительностью. Речь идет о предоставлении статистической информации о работе сети за указанный отрезок времени. Делается это с целью минимизации затрат ресурсов и энергии, а также с целью планирования ресурсов на будущие нужды.

- Управление безопасностью. Функция отвечает за контроль доступа и сохранение целостности всех данных.

Разные наборы указанных функций воплощаются в продуктах разработчиков средств для сетей.

Обязанности системного администратора

Администрирование компьютерных сетей происходит под контролем и руководством системного аднимистартора, перед которым стоят следующие задания:

Проверка работоспособности баз данных.

- Контроль над бесперебойной работой локальных сетей.

- Защита данных и обеспечение их целостности.

- Защита сети от незаконного доступа.

- Регулировка прав доступа пользователей локальной сети к ресурсам сети.

- информации.

- Использование оптимальных методов программирования с целью полного использования доступных средств и ресурсов сети.

- Ведение специальных журналов по работе сети.

- Осуществление обучения пользователей локальной сети.

- Контроль над используемым программным обеспечением.

- Контроль над совершенствованием локальной компьютерной сети.

- Разработка права доступа к сети.

- Приостановление незаконной модификации программного обеспечения для сети.

Системный администратор также отвечает за информирование работников конкретного предприятия или организации о слабых местах системы администрирования сетей и возможных путях незаконного доступа к ней.

Особенности и критерии планирования систем

Перед установкой компьютерной сети нужно найти ответы на следующие вопросы:

- Какие задачи будет решать и какие функции будет выполнять система?

- Как будет построена компьютерная сеть? (ее тип, маршрутизация и др.)

- Сколько и какие компьютеры будут присутствовать в сети?

- Какие программы для администрирования сети будут использованы?

- Какова политика безопасности организации, где будет установлена системы и т.д.

Ответы на эти вопросы позволят создать систему критериев для конкретной компьютерной сети, куда будут входить следующие пункты:

- Подготовка, контроль и тестирование программ, которые будут ежедневно использоваться в сети.

- Контроль над производительностью и работоспособностью используемых компьютеров.

- Предварительная подготовка процедур восстановления системы в случае ошибок или сбоев.

- Контроль над тем, что последующая установка новой системы не будет иметь негативное влияние на сеть.

Для всех этих целей нужно подготовить персонал и пользователей.

Программы для удаленного администрирования

В случае необходимости контроля над системой вне организации используется удаленное администрирование сетей. Для этих целей применяется специальное программное обеспечение, позволяющее осуществлять контроль над системой и удаленный доступ через интернет в реальном времени. Подобные программы предоставляют практически полный контроль над удаленными элементами локальной сети и каждым компьютером в отдельности. Это дает возможность удаленно управлять рабочим столом каждого компьютера в сети, копировать или удалять разные файлы, работать с программами и приложениями и т.д.

Существует огромное количество программ для осуществления удаленного доступа. Все программы отличаются по своему протоколу и интерфейсу. Что касается последнего, то интерфейс может иметь консольный или визуальный характер. Распространенными и популярными программами выступают, например, Windows Remote Desktop, UltraVNC, Apple Remote Desktop, Remote Office Manager и др.

Категории сетей

Сеть является совокупностью различных аппаратных, программных, и коммуникационных средств, которые отвечают за эффективное распределение информационных ресурсов. Все сети можно разделить на три категории:

- Локальные.

- Глобальные.

- Городские.

Глобальные сети обеспечивают взаимодействие и обмен данными между пользователями, которые находятся на больших расстояниях друг от друга. При работе подобных сетей могут появляться небольшие задержки в передачи информации, что вызвано относительно низкой скоростью передачи данных. Протяжность глобальных компьютерных сетей может достигать тысячи километров.

Городские сети функционируют на меньшей территории, поэтому предоставляют информацию на средних и высоких скоростях. Они не так замедляют данные, как глобальные, однако не могут передавать информацию на большие расстояния. Протяжность подобных компьютерных сетей находится в пределах от нескольких километров до нескольких сотен километров.

Локальная сеть обеспечивает самую высокую скорость Обычно локальная сеть располагается внутри одного или нескольких зданий, а ее протяжность занимает не более одного километра. Чаще всего локальная сеть сооружается для одной конкретной организации или предприятия.

Механизмы передачи данных в разных сетях

Способ передачи информации в глобальных и локальных сетях разный. Глобальные компьютерные сети в первую очередь ориентированы на соединение, т.е. перед началом передачи данных между двумя пользователя нужно предварительно установить между ними соединение. В локальных компьютерных системах используются другие методы, которые не требуют предварительной установки связи. В этом случае информация отправляется пользователю без получения подтверждения об его готовности.

Кроме разницы в скорости, между указанными категориями сетей существуют и другие различия. Если речь идет о локальных сетях, то здесь каждый компьютер имеет свой сетевой адаптер, который соединяет его с остальными компьютерами. Для этих же целей в городских сетях используют специальные коммутирующие устройства, в то время как глобальные сети используют мощные маршрутизаторы, которые связаны между собой каналами связи.

Сетевая инфраструктура

Компьютерная сеть состоит из компонентов, которые можно объединить в отдельные группы:

- Активное сетевое оборудование.

- Кабельная система.

- Средства коммуникации.

- Сетевые приложения.

- Сетевые протоколы.

- Сетевые службы.

Каждый из указанных уровней имеет свои подуровни и дополнительные компоненты. Все устройства, которые подключаются к существующей сети, должны передавать данные в соответствии с алгоритмом, который будет понятен другим устройствам в системе.

Задачи сетевого администрирования

Администрирование сети предвидит работу с конкретной системой на самых разных уровнях. При наличии сложных корпоративных сетей перед администрированием стоят следующие задачи:

- Планирование сети. Несмотря на то, что монтажом системы и установкой всех компонентов обычно занимаются соотвествующее специалисты, сетевому администратору достаточно часто приходится менять систему, в частности убирать или добавлять в нее отдельные компоненты.

- Настройка сетевых узлов. Администрирование локальных сетей в этом случае предвидит работу с активным чаще всего с сетевым принтером.

- Настройка сетевых служб. Сложная сеть может иметь обширный набор сетевых служб, которые включают в себя сетевую инфраструктуру, каталоги, файлы в печати, доступ к базам данных и др.

- Поиск неисправностей. Администрирование сети предвидит умения поиска всех возможных неисправностей, начиная от проблем с маршрутизатором, и заканчивая проблемами в настройках сетевых протоколов и служб.

- Установки сетевых протоколов. Сюда относятся такие работы, как планирование и последующая настройка сетевых протоколов, их тестирование и определение оптимальной конфигурации.

- Поиск путей повышения эффективности работы сети. В частности, речь идет о поиске узких мест, которые требуют замены соответствующего оборудования.

- Мониторинг сетевых узлов и сетевого трафика.

- Обеспечение защиты информации. Сюда входит резервное копирование данных, разработка политики безопасности аккаунтов пользователей, использование защищенной коммуникации и др.

Все указанные задачи должны выполняться параллельно и комплексно.

Администрирование средств безопасности

Администрирование средств безопасности предвидит работу в нескольких направлениях:

- Распространение актуальной информации, необходимой для работы средств безопасности.

- Сбор и анализ данных об функционировании механизмов безопасности.

Администрирование локальных сетей в этом случае включает работу с информационной базой управления безопасностью. В обязанности аднимистартора в этом вопросе входят следующие задачи:

- Генерация и перераспределение ключей.

- Настройка и управление доступом к сети.

- Управление шифрованием при помощи соответствующих криптопараметров.

- Настройка и управление трафиком и маршрутизацией.

Системный администратор также должен распространять информацию среди пользователей, которая необходима для успешной аутентификации (пароли, ключи и т.д.).

Защита системы от вредоносных программ

В Microsoft Windows присутствует специальный Центр обеспечения информации, который отвечает за защиту системы от вредоносного программного обеспечения. Кроме того, операционная система также обладает функциями защиты от взлома и автоматическим обновлением всех данных. Несмотря на это, от системного администратора требуется выполнение дополнительных задач, нацеленных на защиту компьютерной сети:

- Доступ к компьютеру с использованием различных ID устройств.

- Установка запрета на запись информации на съемные диски.

- Шифрование съемных носителей информации и др.

Администрирование сети являет собою действия, направленные на реализацию обеспечения политики безопасности, надежности и доступности информационных ресурсов сети. Для этих целей используются соответствующие программные и а на системного администратора возглашается ряд обязанностей и задач.

Начну с определения

понятия «Системное администрирование» -

это, в двух

словах, управление компьютерными системами. Так с развитием

технологий это направление приобрело массу узких и широких

профильных направлений.

В первом приближении информационные технологии можно разделить на физическое

оборудование и программное

обеспечение. Администрирование обеспечивает управление взаимодействием этих составляющих. Обычно процесс сводился к работе

специалиста непосредственно в месте

размещения компьютерной системы, нуждающейся в поддержке.

Но проблема

стала разрешимой с появлением

удаленных методов администрирования -

выполнения задач поддержки функционирования компьютерных систем на расстоянии

с использованием

возможностей сети Интернет без прямого «физического» контакта с аппаратным

обеспечением системы: т.е. географическое местоположение компьютерных ресурсов не имеет

значения. Данный способ администрирования позволяет выполнять до 95% работ удаленным способом.

Возможность удаленного администрирования была заложена более 10 лет

назад в связи

с появлением

новых сетевых возможностей первой версии операционной системы Windows NT, а также

развитием операционных систем Unix и Linux.

Но как

услуга, удаленное администрирование стало использоваться гораздо позднее, так как важным фактором для нее является скорость и стабильность

Интернет-соединения, что не везде

в России

в середине

90-х было на должном

уровне. Сейчас эта проблема целиком ушла в прошлое:

с массовым

подключением офисных компьютерных сетей к Интернет

появилась возможность удаленного администрирования компьютеров, серверов и комплексных

ИТ-инфраструктур. Новейшие технологии шифрования трафика и соединения

компьютеров в распределенную

«виртуальную сеть», а также

использование специальных протоколов удаленного доступа сделали эту услугу надежной и безопасной

не только

для широкого круга операционных систем, но и для

активного сетевого оборудования, например CISCO, SonicWALL.

Если представить абстрактно процесс удаленного администрирования, то это картина выглядит очень просто: администратор с помощью

сети Интернет с использованием

специальных программ подключается к удаленному

компьютеру (серверу), который может быть расположен в любой

точке земного шара. Специальное ПО, используемое в работе,

позволяет наблюдать копию рабочего стола сервера на экране

собственного монитора. При этом,

если исключить расстояние между рабочей станцией администратора и удаленным

сервером, то работа осуществляется точно так же,

как будто весь процесс происходит в одном

помещении на одном

компьютере.

К сожалению, многие потенциальные клиенты и даже

те, кто осознает необходимость данного вида услуг, до сих

пор не понимают:

как может быть обеспечена бесперебойная работа их оборудования

удаленными сотрудниками и каковы

преимущества методов удаленного администрирования. Столкнувшись с проблемой

и наглядно

убедившись в ее наличии,

я и несколько

моих партнеров решили провести анализ потребностей данной услуги в настоящее

время и, как основная цель, донести данную информацию в понятном

виде до конечных

потребителей.

Услуги удаленного администрирования включают в себя:

- Администрирование веб-сервера: установка, настройка и обслуживание программного обеспечения веб-серверов хостинговой компании. Услуги такого вида используются в основном для клиентов, которые размещают сайты своей и дружественных компаний, интернет системы на собственных серверах или купленных виртуальных серверах хостингов. Это могут быть госучреждения, вузы, коммерческие образовательные учреждения, коммерческие компании с любым направлением деятельности.

- Администрирование баз данных: установка, настройка и обслуживание баз данных. Данная услуга может быть полезна организациям, автоматизация бизнес-процессов которых организована в рамках собственного технопарка с наличием 2–3 серверов.

- Администрирование сети: разработка и обслуживание сетей с применением знаний в области сетевых протоколов и их реализации, маршрутизации, реализации виртуальных частных сетей, систем биллинга, активного сетевого оборудования (как правило, Cisco).

- Администрирование сетевой безопасности: широкий спектр анализа проблем информационной безопасности с применением знаний в протоколах шифрования и аутентификации и их практическом применении, планировании инфраструктуры открытых ключей, систем контроля доступа (брандмауэры, прокси-серверы, смарт-карты), инцидентном анализе, резервном копировании, задачах аудита и организации политик безопасности. Данная услуга очень актуально для широкого спектра клиентской базы, т.к. затрагивает ежедневно проводимые мероприятия, которые нужны и выполняются на любом компьютере, сервере, системе.

Как показывает опыт раньше, примерно лет 7–8 назад,

услуги удаленного администрирования не были

востребованы, до них

еще не дошел

прогресс. Лишь небольшой

процент крупных компаний могли прийти к такой

организации работы IT отделов, что было вызвано наличием нескольких филиальных фирм, серверные станции которых также нуждались в ежедневной

системной поддержке.

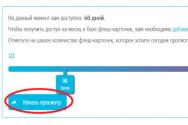

На данный момент на рынке

Информационных технологий услуги удаленного администрирования, аутсорсинга являются альтернативным, а в большинстве

случаев и более

выгодным решением поддержки серверов компаний. Особенно это экономит деньги, время и место

для начинающих организаций. Например, опытным путем удалось выяснить, что около 65% среди клиентов, пользующихся услугами удаленного администрирования, составляют стартап-организации. В таких

ситуациях приходится очень нагружено работать не только

по техническим аспектам, но и в вопросах

организации рабочих мест, серверных площадок. Клиенты, которые располагают определенными идеями и финансовыми

средствами, желающие как можно быстрее внедрить свой бизнес проект, чтобы своевременно и эффективно

занять определенную позицию на целевом

рынке, относятся к небольшой

доле лиц, понимающих необходимость помощи технических специалистов и услуг

удаленных сервисов. Более того, не побоюсь

сказать, что такая организация услуг стала в последнее

время еще актуальнее, когда сталкиваешься с необходимостью

распределения офисов компаний в международных

масштабах: одна и та же

группа специалистов может осуществлять 24-часовую поддержку 7 дней

в неделю

в любой

точке мира.

Практика показывает, что на ознакомление с системой, а тем более на изучение ее особенностей уходит значительное количество времени, и становится очевидным, что использование одной и той же группы специалистов даже в международных масштабах является более эффективным и правильным подходом для успешного и стремительного развития бизнеса.

Рабочие процессы в современном офисе не останавливаются ни на минуту. Требования к обработке и выводу данных заставляют локальные сети трудиться 24 часа в сутки, 365 дней в году. И понятное дело, ни один человек такого графика выдержать не может. Задач, которые решают современные компьютерные системы и сети, достаточно, чтобы пренебрежительно отнестись к сбоям и поломкам. Поэтому разработчики еще в начале 90-х годов прошлого столетия придумали инструменты для удаленного контроля за процессами в локальной сети и на конкретных компьютерах. Администратору не обязательно день и ночь находиться в офисе, для того чтобы диагностировать и контролировать сеть, достаточно иметь доступ к ней с домашнего компьютера. Так появился термин удаленное администрирование, который сегодня широко применяется нашей компанией в обеспечении работы сетей клиентов.

Средства удаленного администрирования разделяют на две категории - аппаратные и программные. Уже исходя из названия, становится понятно, что первые средства удаленного администрирования представляют собой оборудование, с помощью которого можно управлять удаленным сервером или компьютером. К таким девайсам относятся самые обычные KVM-свитчи, имеющие интернет контроллеры и позволяющие администратору удаленно входить в локальную сеть посредством интернет. Либо комбинированные внешние платы удаленного управления, с помощью которых проводится полное администрирование системы с возможностью управления через тот же интернет либо по протоколу FTP. Смысл аппаратного управления в физическом вмешательстве в регулировании сбойных процессов, вплоть до переустановки операционных систем на компьютере или сервере. Ко второй группе, позволяющей осуществлять удаленное администрирование компьютеров, относят специализированный софт, с его помощью проводится удаленная диагностика и управление сетью.

Мы уже отметили, что чаще всего используется удаленное администрирование через интернет, такие возможности предоставлены уже в самих серверных операционных системах, таких как, например, windows server и ей подобные. На самом деле, сегодня существует огромное множество программного обеспечения, позволяющего выполнять функции удаленного администрирования локальных сетей. Как определенная работа, удаленное администрирование, выполняемое нашей компанией, входит в пакет абонентского обслуживания локальных сетей офиса.

Как действует система удаленного администрирования? Наш специалист, запустив специальную программную среду, выходит на сервер компании клиента и проводит тестирование оборудования локальной сети. Заметив в отчетах наличие ошибок либо сбойных процессов, он тут же, посредством аппаратного управления, исправляет ситуацию либо сообщает информацию об ошибке дежурной команде для немедленного выезда и устранения проблемы непосредственно в офисе клиента. Таким образом, удается на раннем этапе предупредить сбой или даже остановку системы, что, несомненно, спасает от разрушения запущенные процессы и сохраняет «жизнь» локальной сети.

Удаленное системное администрирование широко применяется нами и для выполнения специфических задач поставленных клиентом, таких, как например, осуществление контроля за производственной дисциплиной и соблюдением рабочего распорядка на предприятии и, что очень важно, для обеспечения информационной безопасности партнеров. Своевременное выявление вредоносных процессов вызванных вмешательством извне, или пропусками антивирусного обеспечения, также возможно в процессе удаленного администрирования локальной сети.

Отдельной опцией услуг предоставляемых нашей компанией рассматривается администрирование web сервера .

Таким образом, благодаря возможности удаленного администрирования локальной сети нам удается влиять на ряд негативных факторов, способных причинить ущерб предприятию клиента. Заключив договор с нашей компанией на удаленное администрирование локальной сети офиса, вы тем самым обезопасите свой ИТ-парк от внезапных сбоев в работе и других неприятных проблем. Условия и цена вопроса отражены на нашем сайте, кроме того, вы сможете уточнить интересующие вас нюансы у менеджера по работе с клиентами, позвонив по предоставленному там же контактному телефону. Удаленное администрирование - это современная и полноценная схема контроля качественной работы вашей локальной сети и установленного в ней оборудования.

В комплексе с плановыми регламентными работами по обслуживанию компьютерного парка вы получите очень действенный инструмент влияния на ситуацию в сети, приближенный к 100%-му. Мы оказываем поддержку сетей, работающих на самом разнообразном оборудовании и под различными операционными системами. Специалисты нашей компании компетентны во всех вопросах, связанных с удаленным администрированием и защитой сетей. Кроме того, мы поможем вам подобрать и установить оборудование и программное обеспечение, в случае необходимости, к примеру, при увеличении технопарка разработать варианты обустройства нескольких удаленных рабочих мест. Комплексный подход работы в ИТ-сфере позволяет нам предлагать клиентам полный цикл ИТ-обслуживания - от установки оборудования и организации локальных сетей до кропотливого контроля за бесперебойностью их работы. Что немаловажно, мы используем очень гибкую систему ценообразования и большой перечень скидок и бонусов для наших клиентов. Индивидуальный подход позволяет проанализировать ваши потребности и предложить самую эффективную схему взаимодействия и оказания наших услуг.

В нынешнее время построение локальной сетки в офисе или на предприятии - необходимое мероприятие, позволяющее коллективу функционировать как единый организм.

Наши специалисты в условиях многозадачности прекрасно справятся с любыми возникающими проблемами. Они своевременно и надежно, не создавая помех в работе офиса, проведут комплекс мероприятий по поддержанию технопарка в нормальном рабочем состоянии. Гарантия качества - эта наша визитная карточка в мире ИТ-технологий. И мы добиваемся успеха только благодаря успешной работе и процветанию наших клиентов.

Программы удаленного администрирования

В настоящий момент в ИТ-пространстве создано большое множество программного обеспечения для удаленного администрирования локальных сетей и компьютеров. Такие программы предоставляют разработчики сервисного ПО для серверных станций, так, например, созданная и широко известная Remote Desktop (дистанционное управление рабочим столом) программа для удаленного администрирования компьютеров от Майкрософт. Наиболее популярны у специалистов такие программы, как: Anyplace Control, VNC Personal Edition, Radmin , Hamachi - бесплатная программа для удаленного администрирования. Вряд ли кто-то из сисадминов возьмется утверждать, что та или иная программа - лучшая программа удаленного администрирования. Это было бы несправедливо по отношению к другим разработчикам. Все они стремятся сделать максимально эффективный продукт. Решением для получения удаленного доступа через Интернет, на наш взгляд, лежит в комбинации виртуальной сети (VPN) и утилит удаленного администрирования. Виртуальную сеть, к примеру, очень просто создать с помощью бесплатной программы Hamachi. Беспроводной интернет открыл дополнительные возможности для удаленного администрирования и контроля за локальной сетью в целом. Мощные беспроводные контроллеры способны создавать до 100 точек сетевого доступа. Для таких схем сегодня также готовятся специальные программные приложения.

Удаленное администрирование в среде WINDOWS

Львиную долю серверного ПО в России занимает компания Майкрософт с продуктом windows server. Windows удаленное администрирование позволят ИТ-администраторам управлять с удаленного компьютера ролями и компонентами, контролировать и обновлять ОС и тестировать оборудование. Настроить удаленное администрирование Windows 7 необходимо уже на этапе включения компьютерной единицы в локальную сеть управляемую пакетом Windows server. В ОС Windows server 2008 удаленное администрирование осуществляется при помощи диспетчера серверов. Он позволяет поддерживать три основных сценария: сервер-сервер, сервер-ядро сервера, клиент-сервер. Возможности дистанционного управления диспетчера серверов обеспечивает технология Windows PowerShell . С помощью диспетчера администраторы получают возможность конфигурирования сервера и управления системной информацией, получают информацию о текущем состоянии сервера, обнаруживают сбои в настройке серверных ролей, в реальном времени обслуживают систему. Кроме того, в Windows server традиционно расширены функции безопасности, что позволяет уделять особое внимание защите информации.

Удаленное администрирование по локальной сети

Осуществляя удаленное администрирование сети на платформе Windows server, позволяет сегодня контролировать локальные сети удаленных офисов. В реализации этой модели заранее продумываются сценарии с возможностью наименьшего задействования каналов интернет связи ввиду их слабой пропускной способности. Особое внимание уделяется вопросам обеспечения защищенности серверов филиалов. Система предоставляет ИТ-специалистам возможность проводить удаленное администрирование в локальной сети, используя более гибкие возможности для удовлетворения специфичных потребностей организаций. Разработчики внедрили ряд инструментов, которые позволили упростить процесс удаленного администрирования. Изменения коснулись службы каталогов Active Directory, где реализуется режим контроллера домена только для чтения, шифрование BitLocker, разграничение ролей и установка основных компонентов сервера.

Основные преимущества для филиалов, реализованные в ОС Windows Server 2008 обусловлено увеличением эффективности администрирования серверов в удаленных офисах, снижением их уязвимости, тонкой настройкой пропускной способности канала для соединений в интернет.

Удаленное администрирование серверов

Windows Server 2008 дает ИТ-специалистам необходимые инструменты, чтобы провести удаленное администрирование сервера или группы серверов централизованно. Здесь реализована новая версия консоли диспетчера сервера, с помощью которой значительно упрощаются задачи управления и защиты множества серверных ролей. Консоль позволяет конфигурировать сервер и управлять системной информацией, получать сведения о текущем состоянии сервера, обнаруживать неполадки в настройке серверных ролей и управлять всеми установленными на сервере ролями. Мастер диспетчер сервера значительно упрощает задачи развертывания сервера, при этом сокращается общее время процесса по сравнению с предыдущими версиями ОС Windows Server. Большинство общих задач настройки, таких, как настройка или удаление ролей сервера, определение множественных ролей и их служб, выполняется за один сеанс с помощью мастера управления сервером. Средства удаленного администрирования сервера широко используют возможности среды Windows PowerShel.l Администраторы автоматизируют часто выполняемые задачи, что значительно сокращает процесс анализа и обработки сведений.

Удаленное администрирование Linux и Ubuntu

Функции удаленного администрирования реализованы и в других операционных системах. Так удаленное администрирование Linux мы проводим при помощи инструментов OpenSSH. Это целый набор программ, позволяющий реализовать удаленное администрирование. Для дальнейшей настройки сети и системных сервисов в этой операционной среде задействуется еще ряд программ, таких как YaST или Nomad, представляющий доступ к удалённому рабочему столу (аналог Remote Desktop). Удаленное администрирование Ubuntu осуществляется благодаря специально разработанному комплексу Ubuntu Server. Здесь так же, как в Linux, используются популярные приложения OpenSSH, а также кроссплатформенный фреймворк Puppet, Linux-сервер для малого бизнеса Zentyal, который может быть сконфигурирован как коммуникационный сервер.

Кроме вышеперечисленных моделей удаленного обслуживания серверов и локальных сетей, мы используем в своей работе мультисистемные решения. Благодаря тому, что большинство программных решений для удаленного администрирования также рассчитано на работу в разных средах, мы можем подобрать индивидуальную и актуальную для вашего офиса схему администрирования.