Шифрование android телефона. Что значит зашифровать устройство на самсунг

Сегодня каждому пользователю приходится думать о защите конфиденциальной информации от посторонних лиц. Производители мобильных устройств заботятся о будущих клиентах и их праве на конфиденциальность, поэтому всё больше внимания уделяют сохранению личных данных. Планшеты также можно отнести к персональным устройствам, поэтому поговорим об их защите.

Можно ли отключить на планшете шифрование?

Системные функции современных планшетов поддерживают режим шифрования информации, хранящейся как на внутренней памяти устройства, так и на внешней карте SD. Следует помнить, что работающее шифрование оказывает негативное влияние на производительность девайса. Тем, кто ценит вычислительную мощь выше сохранности персональных данных, обязательно следует прочитать данную статью.Если вам посчастливилось завладеть Android-планшетом, изначально работающем на базе версии операционной системы , отключить функцию шифрования не удастся. Разработчики решили прописать принудительное шифрование информации на последних версиях ОС, но не стоит отчаиваться, ведь хакеры тоже не спят. Нет сомнений, что эти труженики скоро предложат свой вариант решения этой проблемы. В то же время планшеты, операционная система которых обновилась до последней версии с более ранних, не ограничены подобными запретами, поэтому опция отключения шифрования доступна. Однако, рекомендуем подумать, действительно ли вам это так необходимо?

На более ранних версиях Android, вплоть до 2.3.4., шифрование нужно запускать вручную. Эта опция находится в меню настроек: Безопасность->Шифрование->Зашифровать устройство . Необходимо иметь в виду, что после этого расшифровать зашифрованные данные невозможно, поскольку разработчик не предусмотрел такой возможности. Таким образом, если вам понадобится расшифровать информацию, её утрата неизбежна. Чтобы это сделать, потребуется выполнить сброс устройства к заводским настройкам из режима "recovery".

Чтобы выполнить такой сброс, нужно в выключенном состоянии планшета зажать на нём одновременно клавиши увеличения и уменьшения громкости, также клавишу включения. Будет выполнена загрузка в инженерное меню, где при помощи кнопок регулировки громкости нужно найти пункт меню "wipe data/factory reset" и, выбрав его, нажать на клавишу питания. Когда операция сброса будет завершена, необходимо перезагрузиться, выбрав "reboot". После загрузки в рабочий режим на планшете следует восстановить личные данные, после чего больше не запускать шифрование.

Google представила полное шифрование данных на телефоне под управлением Android Gingerbread (2.3.x), но оно претерпело некоторые кардинальные изменения с тех пор. как на некоторых более дорогих телефонах, работающих под управлением Lollipop (5.x) и выше, оно включено изначально, в то время, как на некоторых старых или более ранних устройствах, вы должны включить его самостоятельно. Как шифровать флешки, вы можете почитать .

Зачем вам может понадобиться шифрование телефона

Шифрование хранит данные вашего телефона в нечитаемой, почти зашифрованной форме. (Для того, чтобы фактически выполнять функции шифрования низкого уровня, Android использует DM-crypt, который является стандартной системой шифрования диска в ядре Linux. Это та же технология, используемая различными дистрибутивами Linux.) При вводе PIN-кода, пароля, или рисунка на экране блокировки, телефон расшифровывает данные, делая их читаемыми. Если кто-то не знает PIN-код или пароль, он не сможет получить доступ к данным. (На Android 5.1 и выше, для шифрования не требуется устанавливать PIN-код или пароль, но настоятельно рекомендуется, так как без наличия PIN-кода или пароля снижается эффективность шифрования.)

Шифрование данных защищает конфиденциальные данные на вашем телефоне. Например, корпорациям, имеющим на телефонах уязвимые бизнес-данные, будет необходимо использовать шифрование (с блокировкой экрана), чтобы защитить эти данные от корпоративного шпионажа. Злоумышленник не сможет получить доступ к данным без ключа шифрования, хотя есть и более продвинутые методы взлома, которые делают это возможным.

Если вы обычный пользователь, вы можете думать, что не имеете конфиденциальных данных на вашем телефоне, но вы, вероятно, ошибаетесь. Если ваш телефон украден, что вор теперь имеет доступ в ваш электронный почтовый ящик, знает ваш домашний адрес, и большое количество другой личной информации. Большинство воров не станет получать доступ к данным с помощью стандартного кода разблокировки, независимо от того, зашифровано устройство или нет. Большинство воров больше заинтересованы в продаже телефона (производят сброс данных), чем в доступе к вашим личным данным. Но, это не значит, что не нужно защищать свои данные.

Что необходимо учесть перед включением шифрования

Большинство новых Android телефонов поставляются с уже включенным по умолчанию шифрованием. Если дело обстоит именно так и с вашим телефоном, то нет никакого способа, для отключения шифрования. Но если вы используете устройство, в котором шифрование не включено по умолчанию, то есть некоторые вещи, которые необходимо учитывать, прежде чем включать его:

Ухудшается производительность: После того, как вы включите функцию шифрования, данные должны будут расшифровываться на лету каждый раз, когда вы разблокируете телефон. Таким образом, вы можете заметить небольшое падение производительности, когда он включен, хотя это вообще не заметно для большинства пользователей (особенно если у вас мощный телефон).

Шифрование имеющихся данных можно включить один раз: Если вы включили шифрование, единственным способом отмены шифрования является сброс устройства до заводских настроек и, происходит потеря всех данных. Поэтому убедитесь, что вы уверены в том, что готовы к этому, прежде чем начать процесс.

Следующий экран представит предупреждение, чтобы вы знали, чего ожидать, как только процесс будет завершен, большинство из которых мы уже говорили в этой статье. Если вы готовы продолжить, нажмите кнопку «шифровать телефон».

Еще одно предупреждение (серьезно, мы хотим убедиться, что вы понимаете, что собираетесь сделать), ни в коем случае не прерывайте процесс. Если вы все еще не испугались, то нажмите на кнопку «» и начните процесс.

Телефон перезагрузится и начнет процесс шифрования. Шкала прогресса и примерное время до завершения будет отображаться на дисплее, это должно, по крайней мере, дать представление о том, как долго вы будете без вашего любимого телефона. Просто ждите, что все будет в порядке в ближайшее время. Вы можете сделать это. Вы сильны.

После того, как телефон закончит процесс, он перезагрузится, и вы снова будете вместе. Если вы настроили пароль блокировки экрана, PIN-код или графический ключ, вы должны ввести его в систему, после чего устройство завершит процесс включения.

Если вы не установили PIN-код или пароль, сейчас самое время, чтобы сделать это. Отправляйтесь в меню Настройки> Безопасность вашего устройства. Далее, выберите опцию «Lock Screen» (блокировка экрана) (имейте в виду, что название пунктов меню может быть немного отличаться для разных телефонов Android, и даже для линейки устройств Samsung Galaxy).

Если данные зашифрованы, доступ к ним можно получить только после снятия блокировки устройства. Это обеспечивает дополнительную защиту на случай кражи.

- Шифрование используется по умолчанию на всех телефонах Pixel,а также на устройствах Nexus 5X, Nexus 6P, Nexus 6 и Nexus 9.

- На Nexus 4, Nexus 5, Nexus 7 и Nexus 10 шифрование можно включить.

Данные, которые шифруются

На устройствах, которые используют шифрование, шифруется вся персональная информация, включая данные аккаунта Google и приложений, а также электронные письма, SMS, контакты, фотографии, медиаконтент и скачанные файлы.Некоторые данные, которые не являются персональными (например, сведения о размере файлов), не шифруются.

Расшифровка данных с помощью специальных возможностей

Чтобы расшифровать данные с помощью PIN-кода, графического ключа или пароля при запуске телефона Pixel, вы можете использовать такие сервисы, как TalkBack, Switch Access и т. д. Пока информация на телефоне Pixel зашифрована, Bluetooth-подключение к специальным устройствам ввода будет недоступно.

Для владельцев телефонов и планшетов Nexus, использующих шифрование: если вы настроили запрос PIN-кода, графического ключа или пароля при запуске, разблокировку придется снимать без помощи Bluetooth-устройств или сервисов специальных возможностей.

Шифрование данных на устройствах Nexus 4, Nexus 5, Nexus 7 и Nexus 10

В отличие от устройств Pixel и новых моделей Nexus, на устройствах Nexus 4, Nexus 5, Nexus 7 и Nexus 10 шифрование по умолчанию отключено. Ниже мы расскажем, как его включить.

Шифрование может занять более часа. Возможно, за это время устройство перезапустится несколько раз. Если процесс прервется, вы можете потерять все данные на устройстве.Перед шифрованием:

- Выделите на процедуру не меньше часа.

- Подключите телефон или планшет к зарядному устройству.

- Проверьте,

ФБР попыталось через суд выкрутить руки компании Apple, не желающей создавать код для обхода собственной системы безопасности. Обнаружена критическая уязвимость в ядре Android, позволяющая получить доступ суперпользователя в обход всех защитных механизмов. Эти два события хоть и не связаны между собой, но совпали по времени, явным образом демонстрируя различия в системе безопасности двух популярных мобильных ОС. Отложим на минуту вопрос с критической уязвимостью ядра Android, которая вряд ли будет когда-либо исправлена большинством производителей в уже выпущенных моделях, и рассмотрим механизмы шифрования данных в Android и Apple iOS. Но прежде поговорим, зачем вообще нужно шифрование в мобильных устройствах.

Зачем шифровать телефон?

Честному человеку скрывать нечего - популярнейшей лейтмотив, который звучит после каждой публикации на тему защиты данных. «Мне скрывать нечего», - говорят многие пользователи. Увы, но гораздо чаще под этим подразумевается всего лишь уверенность в том, что уж в данные конкретного Васи Пупкина никто не потрудится залезть, ибо кому они вообще интересны? Практика показывает, что это не так. Далеко ходить не станем: буквально на прошлой неделе увольнением завершилась карьера школьной учительницы, которая на минутку оставила телефон на столе. Ученики мгновенно разблокировали аппарат и извлекли из него фотографии учительницы в виде, который осуждается пуританской моралью американского общества. Инцидент послужил достаточным основанием для увольнения учительницы. Подобные истории происходят чуть ли не ежедневно.

Как взламываются незашифрованные телефоны

Не будем углубляться в детали, просто имей в виду: данные с незашифрованного телефона можно извлечь почти в ста процентах случаев. «Почти» здесь относится скорее к случаям, когда телефон попытались физически повредить или уничтожить непосредственно перед снятием данных. Во многих устройствах Android и Windows Phone есть сервисный режим, позволяющий слить все данные из памяти аппарата через обычный USB-кабель. Это касается большинства устройств на платформе Qualcomm (режим HS-USB, работающий даже тогда, когда загрузчик заблокирован), на китайских смартфонах с процессорами MediaTek (MTK), Spreadtrum и Allwinner (если разблокирован загрузчик), а также всех смартфонов производства LG (там вообще удобный сервисный режим, позволяющий слить данные даже с «окирпиченного» устройства).

Но даже если в телефоне и нет сервисного «черного хода», данные из устройства все равно можно получить, разобрав аппарат и подключившись к тестовому порту JTAG. В самых запущенных случаях из устройства извлекается чип eMMC, который вставляется в простейший и очень дешевый адаптер и работает по тому же протоколу, что и самая обычная SD-карта. Если данные не были зашифрованы, из телефона легко извлекается вообще все вплоть до маркеров аутентификации, предоставляющих доступ к твоим облачным хранилищам.

А если шифрование было включено? В старых версиях Android (до 4.4 включительно) и это можно было обойти (за исключением, правда, аппаратов производства Samsung). А вот в Android 5.0 наконец появился режим стойкого шифрования. Но так ли он полезен, как полагает Google? Попробуем разобраться.

Android 5.0–6.0

Первым устройством под управлением Android 5.0 стал Google Nexus 6, выпущенный в 2014 году компанией Motorola. В то время уже активно продвигались 64-разрядные мобильные процессоры с архитектурой ARMv8, но у компании Qualcomm не было готового решения на этой платформе. В результате в Nexus 6 был использован набор системной логики Snapdragon 805, основанный на 32-разрядных ядрах собственной разработки Qualcomm.

Почему это важно? Дело в том, что в процессоры на архитектуре ARMv8 встроен набор команд для ускорения потокового шифрования данных, а в 32-битных процессорах ARMv7 таких команд нет.

Итак, следи за руками. Инструкций для ускорения крипто в процессоре нет, поэтому Qualcomm встроил в набор системной логики выделенный аппаратный модуль, призванный выполнять те же функции. Но что-то у Google не сложилось. То ли драйверы на момент выпуска не допилили, то ли Qualcomm не предоставил исходные коды (или не разрешил публиковать их в AOSP). Детали публике неизвестны, но известен результат: Nexus 6 шокировал обозревателей чрезвычайно медленной скоростью чтения данных. Насколько медленной? Примерно вот так:

Причина восьмикратного отставания от «младшего брата», смартфона Motorola Moto X 2014, проста: насильно включенное шифрование, реализованное компанией на программном уровне. В реальной жизни пользователи Nexus 6 на оригинальной версии прошивки жаловались на многочисленные лаги и фризы, заметный нагрев устройства и относительно слабую автономность. Установка ядра, отключающего насильственно активированное шифрование, разом решала эти проблемы.

Впрочем, прошивка - дело такое, ее ведь можно и допилить, не так ли? Особенно если ты Google, располагаешь неограниченными финансами и имеешь в штате самых квалифицированных разработчиков. Что ж, посмотрим, что было дальше.

А потом был Android 5.1 (спустя полгода), в котором нужные драйверы для работы с аппаратным ускорителем сначала добавили в предварительной версии прошивки, а потом снова убрали в финальной из-за серьезных проблем со спящим режимом. Потом был Android 6.0, на момент выхода которого пользователи уже успели потерять интерес к этой игре и стали любыми способами отключать шифрование, пользуясь сторонними ядрами. Или не отключать, если скорости чтения в 25–30 Мбайт/с достаточно.

Android 7.0

Хорошо, но уж в Android 7 можно было исправить серьезную проблему флагманского устройства, которой уже почти два года? Можно, и ее исправили! В лаборатории «Элкомсофт» сравнили производительность двух идентичных Nexus 6, на одном из которых была установлена версия Android 6.0.1 с ядром ElementalX (и отключенным шифрованием), в то время как второе работало под управлением первой предварительной версии Android 7 с настройками по умолчанию (шифрование включено). Результат налицо:

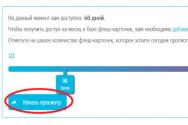

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «сайт», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», увеличит личную накопительную скидку и позволит накапливать профессиональный рейтинг Xakep Score!

Смартфоны прочно заняли свое место в нашей жизни. Мы доверяем им свои персональные данные, порой весьма конфиденциальные, не задумываясь о тех случаях, когда устройство попадает в чужие руки. Иной раз такая недальновидность может привести к катастрофе. На данный момент смартфоны на платформе Андроид лидируют по числу продаж во всем мире. Преимущества Android - использование открытых технологий, удобство в эксплуатации, наличие возможности шифрования данных.

Став счастливым обладателем смартфона на базе Android, меня стало интересовать, насколько надежно смартфон шифрует мои данные? Этой увлекательной теме я посвятила несколько октябрьских вечеров и данную статью. Для наглядности представила в графическом виде архитектуру модуля Сryptfs и алгоритм шифрования Android.

Безопасность шифрования Android

Максимально обезопасить свои данные на устройствах под управлением ОС Android позволяет полное шифрование диска. Шифрование данных было добавлено в Android 3.0 Honeycomb, данная версия Android была ориентирована для планшетов. Впервые для владельцев смартфонов возможность шифрования появилась в версии 4.0. Механизмы реализации системы шифрования данных буду рассматривать на примере новых версий Android.

Полное шифрование диска защищает конфиденциальные данные в случае потери устройства, кражи или конфискации по какой-либо причине. Для сотрудников спецслужб получение данных на зашифрованных устройствах весьма затруднено и зависит от ряда условий. Если устройство выключили во время транспортировки или же просто разрядилась батарея, то процесс получения данных осложняется. Дело в том, что полное шифрование уязвимо для атаки "холодная загрузка" (сold-boot), с помощью которой методом физической заморозки устройства возможно считать информацию из оперативной памяти. Это достигается благодаря тому, что оперативная память при потере питания очищается в течение определённого количества времени, а при заморозке процесс очищения замедляется и может продолжаться от нескольких секунд до нескольких минут. Из оперативной памяти устройств на базе Android можно извлечь ключи AES, но расшифровка диска возможна только при разблокированном загрузчике. Прибегнуть к процедуре по разблокированию загрузчика можно лишь в том случае, когда разблокировка не приводит к уничтожению всех пользовательских данных (что зависит от конкретной модели устройства). Но даже если загрузчик заблокирован, то из оперативной памяти можно извлечь списки контактов, посещаемые веб-сайты, фотографии и др. Впервые данный вид атаки на смартфоны продемонстрировали немецкие исследователи, которые назвали свой метод FROST . Они продемонстрировали атаку на Samsung Galaxy Nexus, однако на смартфоне Samsung Galaxy SII им не удалось расшифровать диск, объяснили это тем, что шифрование на данном устройстве отличается от шифрования в официальном релизе Android.